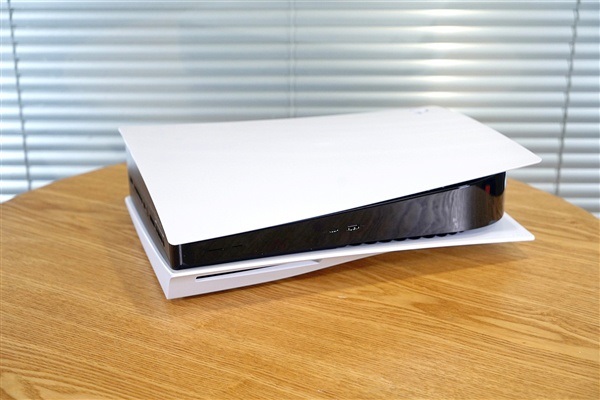

索尼PS4/PS5被黑客爆出黑洞,利用漏洞可在主机上任意自制应用

9 月 16 日消息,近期长期致力于游戏主机破解的黑客CTurt 揭露了 PS4 和 PS5 安全方面的一个“基本上无法修补”的漏洞,利用该漏洞黑客可在主机上安装任意自制应用。

CTurt 称,他在一年前通过一个漏洞赏金计划向索尼披露了这个漏洞,该漏洞被称为 Mast1c0re,但索尼没有任何公开修复的迹象。该漏洞利用了在 PS4(和 PS5)上运行某些 PS2 游戏的模拟器所使用的即时编译(JIT)的错误,该编译为模拟器提供了特殊的权限,使其能够在应用层本身执行该代码之前不断地编写 PS4 就绪的代码(基于原始 PS2 代码)。

为了控制模拟器,黑客理论上可以利用几十年前 PS2 游戏中存在的已知漏洞,大多数需要使用一个已知的可利用的游戏来访问存储卡上特别格式化的保存文件,不过由于 PS4 和 PS5 不能原生识别标准的 PS2 光盘,这种方法有点局限。这意味着任何可利用的游戏必须通过 PSN 作为可下载的 PS2-on-PS4 游戏,或者通过 Limited Run Games 等发行商作为实体的、兼容 PS4 的光盘发行的少数 PS2 游戏之一。

CTurt 称,黑客仍然需要利用一个单独的(可能是可修补的)内核漏洞来获得对 PS4 的“完全控制”。但是 mast1c0re 漏洞本身应该足以运行复杂的程序,包括 JIT 优化的仿真器,甚至可能是一些盗版的商业 PS4 游戏。

CTurt 强调,索尼几乎不可能堵住启用 mast1c0re 的漏洞。这是因为有关可利用的 PS2 模拟器的一个版本与每个可用的 PS2-on-PS4 游戏打包在一起,而不是作为控制台操作系统的核心部分单独存储。CTurt 称:“PS2 模拟从根本上违反了 [索尼] 自己的安全模式,因为它留下的特权代码没有现成的机制来修补未来的潜在漏洞”。

猜你喜欢

更多-

支付宝崩了?官方回应为少量用户访问页面出现短暂性访问不畅

支付宝崩了?官方回应为少量用户访问页面出现短暂性访问不畅安全资讯 2024-04-09

-

2023 年京东史上最强 618来袭

2023 年京东史上最强 618来袭安全资讯 2023-04-20

-

安全研究专家报告Google Home严重漏洞获107500 美元赏金

安全研究专家报告Google Home严重漏洞获107500 美元赏金安全资讯 2022-12-30

-

一加10 Pro和OPPO Find X5 Pro开放升级基于Android13的ColorOS13

一加10 Pro和OPPO Find X5 Pro开放升级基于Android13的ColorOS13安全资讯 2022-09-23

-

苹果为 Apple Watch Ultra 发布 watchOS 9.0.1 系统

苹果为 Apple Watch Ultra 发布 watchOS 9.0.1 系统安全资讯 2022-09-23